0. אבסטרקט:

[פורסם במקור במגזין Digital Whisper, גליון פברואר 2011]

אחרי החלטת בית המשפט העליון בעניין רמי מור (רע"א 4447/07 רמי מור נ' ברק) שקבעה כי אין דרך חוקית לקבל צו המורה לחשוף מי עומד מאחורי כתובת IP הועלו מספר הצעות חוק המיועדות לשים סוף לבעיה זו ולאפשר את חשיפת הגולשים האנונימיים. עם זאת, לדעתי, הצעות החוק מוקדמות מדי ומיותרות. במאמר קצר זה אסקור את השיטות לחשיפת גולשים ללא הפרת החוק וללא פגיעה בפרטיות, תוך כדי התייחסות לשיטות הקיימות לזהות שני סוגים שונים של גולשים: גולש המפעיל אתר אנונימי וגולש המייצר תוכן באתר זר. למרות שאף אחת מהשיטות שיוצגו לא תאפשר זיהוי חד-ערכי וחד משמעי, הן יכולות להגיע לקירוב סטטיסטי מסוים אשר גובר לעיתים על רף ההוכחה הדרוש בבתי משפט אזרחיים.

1. החלטת רמי מור ומשמעותה, בקצרה:

[לקריאה נוספת: פרקסיס של זהות: המאבק על האנונימיות האינטרנטית בישראל] מקרה רמי מור היה פשוט למדי: כנגד רמי מור נכתבו תגובות נאצה באתרי אינטרנט הקוראים לו שרלטן. מור, שרצה לברר את זהות האדם העומד מאחורי אותה תגובה אנונימית, אץ לבית המשפט על מנת לקבל צו החושף את הגולש; מור לא היה הראשון שביקש את אותו הצו, אלא קדמה לו בקשה בשנת 2005 שבה החליטה כב' השופטת מיכל אגמון-גונן כי במקרים בהם לשון הרע משמעותית ברמה פלילית, ניתן יהיה לחשוף את זהות האדם (בש"א 4995/05 פלונית נ' בזק בינלאומי ואח'); בית המשפט השלום דחה את בקשותיו של מור ((בש"א 1238/07 רמי מור נ' ברק, בש"א 1752/06 רמי מור נ' בזק בינלאומי) וזה ערער על כך לבית המשפט המחוזי, אשר בתורו גם דחה את הבקשות (בר"ע 850/06 רמי מור נ' ידיעות אינטרנט). על החלטה זו ערער מור לבית המשפט העליון.

ודוק: אף אחת מהערכאות עד לבית המשפט העליון כלל לא פסקו כי אין לבית המשפט סמכות לחשוף גולש, אלא רק כי במקרה של מור דברי לשון הרע לא היו משמעותיים מספיק כדי להרים את מסך האנונימיות. בבית המשפט עמדו אז שלוש גישות לרמת הדיבה הדרושה על מנת להרים את המסך (גישתו של השופט עמית ברמי מור,הגישתה של מיכל אגמון-גונן בה"פ 541/07 יעקב סבו נ' ידיעות אינטרנט וגישתה של דרורה פלפל בהפ (ת"א) 250/08 חברת ברוקרטוב בע"מ נ' חברת גוגל ישראל בע"מ). בית המשפט העליון פסק כי אין כל אפשרות, על פי החוק הקיים, להרים את מסך האנונימיות ושלח את מור לשוחח עם המחוקקים על מנת שאלה ינסחו חוקים שיאפשרו זאת.

ביני לביני שוחחו המחוקקים והעלו מספר הצעות קונקרטיות; הצעתו של זבולון אורלב, הצעתו של מאיר שטרית והצעתו של מסעוד גנאים. שלוש ההצעות באות להציע הסדר שאינו מושלם כיוון שהוא חל רק על עוולות ספציפיות ולא על כלל העוולות האזרחיות (וראו, לצורך העניין, את התייחסותי להצעת החוק של זבולון אורלב). כמו כן, מלוא ההצעות מתלות את הפתרון בספק שירותים. לכך יש בעיה עיקרית ומשמעותית מסיבה אחת: כאשר ספק השירותים אינו נמצא בישראל, אף אם המעוול הוא ישראלי והנפגע הוא ישראלי, לא תהיה דרך לחייבו לחשוף את הזהות בהתחשב בבעיה האקסטריטוריאלית של אכיפת צווים בישראל.

הנחת היסוד לצורך הפתרונות המוצאים בטקסט קצר זה הינה כי המעוול אינו מתאמץ יתר על המידה להסתיר את זהותו. המוצא הוא כי כאשר אדם מנסה להסוות את זהותו בצורה טובה מספיק הוא יוכל לעשות כן, ואף אם הוא לא מתאמץ מספיק, הרי שלעיתים ארכיטקטורה עקומה של ניהול מידע אינה מאפשרת את חשיפת הגולש (ע"א 1806/09 רבקה פלח – חנות "בייבי פלוס" נ' שירותי בריאות כללית ואח')

2. ארכיטקטורת הרשת, מידע שמושאר ברקע:

לצורך הבנת הפתרון, יוקדש פרק זה בטקסט להבנת הכלים אשר יעשה בהם שימוש. עם הקוראים המאותגרים טכנולוגית סליחה מראש על השימוש במונחים טכניים ועם הקוראים המועשרים טכנולוגית סליחה על חוסר המקצועיות במינוחים, אולם יש צורך להבין את המכנה המשותף למשפטנים ואנשי מידע ולאפשר שיח הגיוני. ראשית, הארכיטקטורה של הרשת פשוטה, והוסברה בלא מעט החלטות של בית המשפט אשר נדרשו להגדרת הארכיטקטורה של הרשת (לדוגמא : פ 3047/03 מדינת ישראל נ' אבי מזרחי).

ההנחה היא כזו: כל גולש עושה זאת מתוך מחשב קצה (או טלפון סלולרי); המכשיר מחובר דרך ספק אינטרנט, אשר לו יש תחום של כתובות IP שהוא מקצה למשתמשיו אשר מאפשרת לזהותו בצורה ייחודית, לכל מכשיר המתחבר לרשת יש גם כתובת MAC, שהיא מזהה חד-חד ערכי המכיל את המספר הסידורי של כרטיס הרשת שלו (אשר, ניתן בצורה כזו או אחרת לשינוי), נוסף לכתובת הIP וכתובת הMAC, יש עוד מספר פרטים מזהים שגולש מותיר אחריו ברשת: כאשר גולש מבקש דף מסוים מאתר אינטרנט, הוא שולח לאותו אתר את הUseragent שלו, שמכיל פרטים על מערכת ההפעלה, הדפדפן ורזולוציית המסך, על מנת להתאים את האתר לדפדפן של המשתמש. הדפדפן גם מעביר את האתר ממנו הגיע הגולש לאתר הנוכחי (HTTP Referrer), כך, שאתרי אינטרנט יוכלו להציג מידע שונה ורלוונטי למי שמגיע מאתרים שונים. כמו כן, אתרי אינטרנט שותלים עוגיות בדפדפנים על מנת לזהות את הגולש בפעם הבאה ולשמור העדפות מסוימות (כמו, לדוגמא, שם המשתמש שלך, או חיפושי עבר).

ראוי לשים לב שלמרות שיש נתונים שקל יותר להגיע באמצעותם לזיהוי חד-ערכי מאשר כתובת IP, בתי המשפט מעולם לא התייחסו אליהם.

בנוסף, כל גולש שמפרסם תוכן, עושה זאת בצורה מזוהה יחסית: אדם המקים אתר אינטרנט עשוי לכתוב את תוכנו באמצעות מעבד תמלילים אשר מותיר לא מעט מידע אישי ומזהה על המשתמש. כמו כן, כאשר אדם משאיר באתר האינטרנט שלו תמונות שצילם, אותן תמונות מכילות מידע על סוג המצלמה וכדומה (EXIF) או על סוג התוכנה שערכה את המידע. כמו כן, במידה ואותו מפרסם משתמש בשירותים אחרים, כמו פרסומות או שירותי סטטיסטיקה, גם אלה משאירים, לפעמים, מידע מזהה. כך לדוגמא, שירות הסטטיסטיקה Google Analytics דורש, לצורך הפעלתו, כי כל משתמש המפעיל את שירותיו ישלח קוד מזהה, המופיע בקוד המקור של עמוד האינטרנט הדורש לזהות מי עומד מאחוריו.

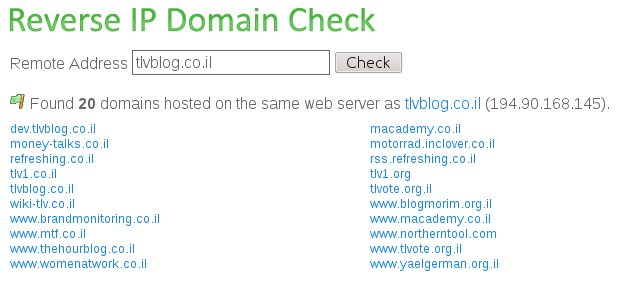

כמו כן, לעיתים בעל אתר אינטרנט מאחסן מספר אתרים על אותו שרת; במצב כזה, אפשר להניח, בצורה מסוימת, כי אם אתר א' ואתר ב' שניהם מאוחסנים על אותה כתובת IP או אותו השרת, ושניהם מכילים מאפיינים נוספים, כי יש זיקה בין מנהלי אתר א' לאתר ב'. לצורך כך ניתן לעשות שימוש בכלים כמו Reverse IP Domain Check, אשר בוחנים מיהם האתרים השכנים שלא אותו אתר מעוול לכאורה.

כעת, השאלה היא, גם אם יש לנו את המידע הזה על גולש מסוים (ועל כיצד משיגים אותו, אחר כך), איך אנחנו יכולים לזהות. לצורך כך, נקח שתי דוגמאות, הראשונה של יצרן תוכן מעוול באתר שאינו בשליטתנו והשניה של בלוג משמיץ המתארח על שרת עצמאי. למען הסר ספק, כל אחד מהמקרים כאן מבוסס, בצורה כזו או אחרת, על מקרים אמיתיים אך אינו מרמז על זהות התוכן המעוול או מיועד לחשוף אדם אנונימי.

3. המקרה הראשון: גולש אנונימי.

נקודת המוצא שלנו כאשר הגולש הוא אנונימי ולא מפעיל אתר אינטרנט כלשהוא היא שבמקרה הטוב ביותר נוכל להצליבו מול מידע קיים, כלומר: לא נוכל לעולם להגיע לזהות חד-משמעית על סמך המידע שהגולש מאפשר לנו לדלות בלבד. אם הגולש מעולם לא הזדהה בפנינו בצורה אחרת, או על ידי שליחת דואר אלקטרוני, או על ידי כתיבה באתר שלנו בצורה מזוהה, לעולם לא נוכל לדעת מי הוא אלא רק להגיע למידע מספיק טוב על מנת לדעת עליו מידע כדי לזהותו כאשר הוא יגלוש שוב.

לצורך הבדיקה, פתחנו חשבון מעוול באתר דאצ'ו, אתר פורומים המיועד לצעירים. פתחנו שני משתמשים, הראשון Alice_ והשני Bob_. לצורך העניין, בוב מעוניין לגלות האם אליס היא אשתו לשעבר. לכן, קודם כל, בוב עשה נסיון לגלות מיהי אליס. הוא שלח לה הודעה פרטית המכילה תמונה שמאוחסנת על השרת של בוב, אשר לו יש גישה מלאה. התמונה מוצגת באמצעות התג IMG, כך שכאשר אליס תפתח את ההודעה, התוכן של התמונה ימשך אוטומאטית מהאתר של בוב. אליס פותחת את ההודעה:

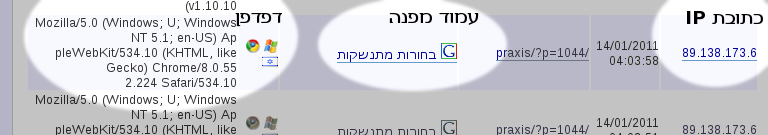

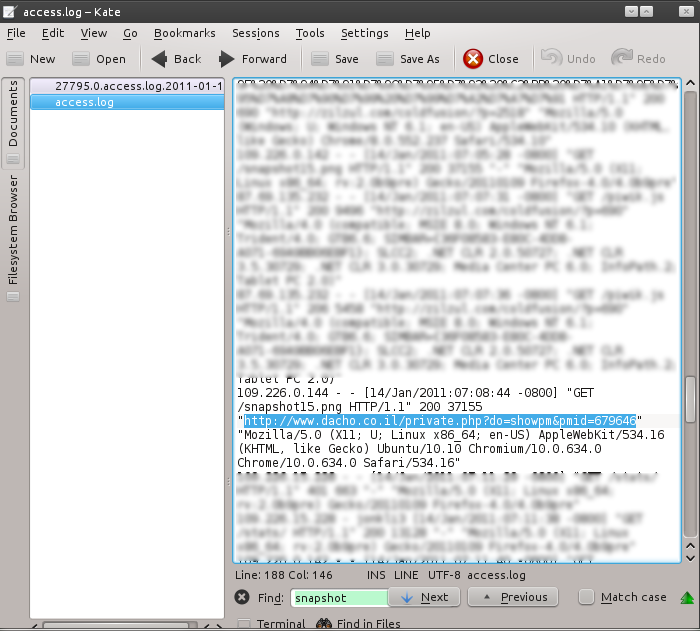

כעת, בוב הולך ליומני השרת הגולמיים שלו ומחפש מי צפה בתמונה: הוא מגלה את כתובת הIP וכן את הUserAgent של מי שהופנה מאתר דאצ'ו:

אלא, שגם כעת, אין לנו מידע אמיתי לגבי הזהות. לכן, הפתרון הוא כעת לשלוח הודעה בדואר אלקטרוני לאדם שאנו חושדים שהוא אליס, המכיל או קישור לתמונה או קובץ שנמצאים על השרת שלנו, או מטמיעים (embed) תמונה כזו. במצב כזה, נשווה את המידע שנקבל על השרת עם המידע על אליס, ונוכל לזהות את אליס על ידי כתובת הIP והuseragent.

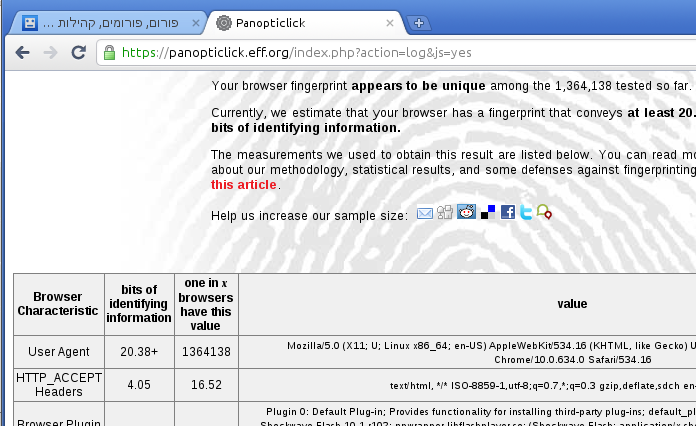

במקרה כזה, הזיהוי הטוב ביותר יהיה זיהוי כפול, הן של useragent והן של IP. במצב כזה נוכל לוודא שמדובר לפחות באותו מחשב ואותה כתובת IP. החסרון בכל אחד מהמשתנים לחוד הוא פשוט: כתובות IP משתנות אחת לתקופה, בכל פעם שאדם מתנתק מהמחשב, או אפילו אם הוא קורא מאותו המחשב הנייד הודעה אחת בבית הקפה והודעה שניה במשרד. לעומת זאת, הuseragent הוא משאיר מספיק פרטים מזהים כדי לייצר מובהקות סטטיסטית. פרויקט panopticlick של הEFF מביא לידיעת הציבור את הבעיה, אבל גם מחזיק מאגר סטטיסטי שיכול לומר כמה מובהק דפדפן של אדם מסוים.

היתרון הוא, שבאמצעות דפדפנים מסוימים ניתן אף לדייף את שורת הuseragent על מנת שנוכל לבדוק את המובהקות של הדפדפן של אליס (כך, לדוגמא, תוסף User Agent Switcher לFirefox). במקרה של אליס, פנאופטיקליק טוען שהדפדפן שלה ייחודי מכל מיליון ושלוש מאות אלף הדפדפנים שנבחנו באתר, מה שאומר שאם נמצא עמודים שנגשו אליהם עם מחרוזת הuseragent הזו, יהיה די מובהק שמדובר באליס.

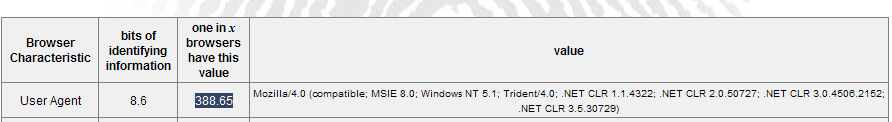

אבל, יש מקרים פחות נפוצים. מה יקרה אם המשתמש, לדוגמא, יעבוד עם מערכת ההפעלה Windows XP ודפדפן Internet Explorer 8? במצב כזה, עדיין הדפדפן מופיע רק באחד מתוך 388 מקרים; כלומר, המובהקות הסטטיסטית שלו לא רעה בכלל. ההצלבה בין סוג הדפדפן וגרסאת מערכת ההפעלה, לרבות עדכונים המופיעים בה, נגישים לכל מי שניגש לאתר.

כעת, לאחר שיש לנו נתונים אלה, אנחנו יכולים לומר במובהקות יחסית גבוהה האם אדם מסוים הוא מי שאנו חושדים שהוא.

אם אין לנו חשד מיוחד לגבי זהות האדם, שיטה זו לא עשויה להועיל במיוחד אלא אם יש לנו מאגר גדול של משתמשים באתר שבשליטתנו שנגדו אפשר להריץ מידע.

4. המקרה השני: אתר מעוול.

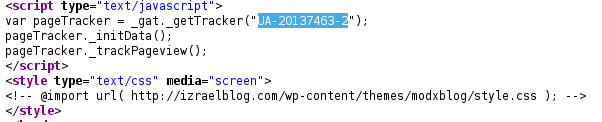

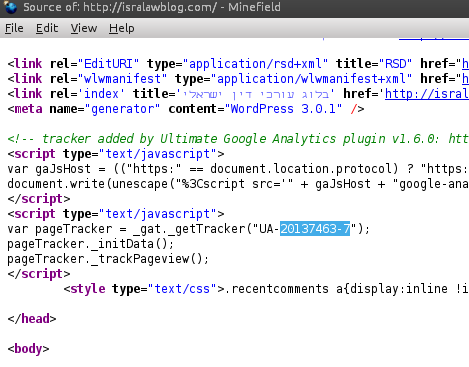

במקרה השני, יש אתר שאנו מעריכים שאדם מסוים מפעיל, אך אין לנו דרך להזים את החשד. הדרך הראשונה והפשוטה יותר היא להתחיל באתר אחר שאותו אדם מפעיל; לדוגמא, אם אנו חושדים שאדם מפעיל. לצורך הדוגמא בלבד, רצינו לברר מי עומד מאחורי אתר בשם Izraelblog אשר עסוק מעט בלהכפיש אותי אישית. לצורך כך, ולאחר שרישומי הדומיין היו אנונימיים, הלכנו לקוד המקור של האתר וחיפשנו עוגנים כמו שימוש בשירותי Google Analytics. למזלנו, מצאנו כזה:

עכשיו, הלכנו לאתר נוסף, אשר כן מזוהה, ובבעלות האדם אשר חשדנו שמפעיל את האתר המעוול גם כן. נכנסו לקוד המקור, ושם מצאנו כי המספר הסידורי של שירות Google Analytics דומה להחריד, וההבדל היחיד הוא מספר האתר שנעשה בו שימוש, במקום 2, ישנו 7.

כרגע קיבלנו אינדיקציה די טובה שמי שמפעיל את חשבון הסטטיסטיקה של אתר א' עושה כן גם לאתר ב'. אבל לא תמיד נקבל מידע כל כך מובהק; לפעמים, צריך לדוג את המידע בצורה יותר אקטיבית, לדוגמא, על ידי שליחת הודעת דואר אלקטרוני לכתובת של מפעיל האתר ולהצליב אותה כפי שהובהר בפרק הקודם מול מידע שקיים על אדם מסוים שחושדים.

5. המגבלות ומובהקות סטטיסטית.

כאשר מדובר במערכת מסוג זה, אשר מצליבה IP, UserAgent או מספר המזהה את המשתמש מול צד שלישי, מדובר על מובהקות סטטיסטית יחסית גבוהה, אך לא מספיק טובה. סדרי הגודל בIP הם סטטיסטיים ותלויים בכמות הזמן שעברה בין קבלת מידע א' לב'; ככל שהפרש הזמן בין קריאת הודעת הדואר על ידי אליס וקריאת הודעת הדואר על ידי האדם שנחשד שהוא אליס גדול יותר, כך הסיכוי שאף אם הם מחזיקים את אותה כתובת IP יורדים.

לגבי UserAgent, המובהקות היא גבוהה יותר, אלא שאם אדם מסוים משתמש במספר דפדפנים או בדפדפן שאינו ייחודי במיוחד, לא יהיה ניתן לזהותו. ככלל, מובהקות ביחס של 1:100 או 1:1000 כאשר מנסים לטעון שאדם א' ואדם ב' הם אותו אדם כיוון שלשניהם יש את אותו הuseragent אינה מובהקות רעה בכלל. מובהקות של 1:10,000 ניתן למצוא בטביעת אצבע; כלומר, אם רף ההוכחה האזרחי הוא של "יותר סביר כי הדבר יתרחש מאשר לא יתרחש", הרי ניתן לצמצם באמצעות useragent את שיעור הטעות למינימום. כלומר, יכול להיות שאם הייחודיות של הדפדפן תהיה 1:1,000 אז יהיו עדיין בישראל 7,000 אנשים מלבד החשוד בתור אליס, אלא שלאותם 1,000 אנשים לא תהיה סיבה להיות חשודים, בניגוד לחשוד.

כאשר מדובר על מידע מזהה אצל צד שלישי, לא תהיה שגיאה הפוכה (false positive) כמו בIP או UserAgent אלא רק מצב שבו לא נוכל לאתר את בעל האתר; כלומר, ללא גישה אמיתית לחשבון הGoogle Analytics הדרך היחידה לקבל את המספר המזהה היא או לדלות אותו מתוך אתר אחר על מנת להפליל מישהו או לקבל אותו מGoogle.

לכן, אף שלא מדובר במובהקות סטטיסטית טובה כמו קבלת המידע על מי עומד מאחורי הIP באותה העת, הרי שהמובהקות לא רעה בכלל כשמדובר בהליך אזרחי ומצורפות אליו ראיות נוספות הקושרות את בעל החשבון בתור המעוול הפוטנציאלי.

6. נחיצות החקיקה?

עכשיו, עולה השאלה האמיתית: האם באמת נחוצה חקיקה לחשיפה של גולשים? ברוב המקרים, כאשר מתבקשת חשיפה של אדם יש חשד שהוא אדם ספציפי המקורב לנפגע או מוכר לו. אדם זר לא יחזיק מידע רגיש על אדם אחר, לא ינסה לעוול כלפיו או להוציא לשונו רעה אלא אם נפגע ממנו, לא ינסה להתחרות בו בצורה לא הוגנת אלא אם הוא בעל עסק מתחרה (ומוכר לנפגע) ולא יפר את זכויותיו האחרות. כך, ניתן ככל הנראה למצוא בנקל באמצעות איש אבטחת מידע את זהות האדם העומד מאחורי אותו מסך אנונימיות, רק ללא פגיעה אמיתית באנונימיות האינהרנטית של הרשת ותוך מתן אפשרות למי שבאמת רוצה להיות אנונימי להשאר כזה.

הפתרון, כמו פתרונות אחרים, אינו מושלם. הוא יגבה לא מעט קרבנות ויעמיד לא מעט נפגעים מול שוקת שבורה. אולם, מול החלופה של פגיעה מאסיבית בפרטיות של אזרחים על ידי רשויות שלטוניות, הוא בהחלט עדיף.

אל תשכח שהרבה לקוחות אימיילים חוסמים תמונות כברירית מחדל ולכן לא יטענו את התמונה שלך.

בנוסף, כל מי שעובד עם תוכנה חיצונית ולא קורא אימייל דרך הדפדפן לא יתן לך את אותה חתימת משתמש תשאר רק עם כתובת הIP.

יוחאי,

אני לא צריך לשלוח מייל המכיל תמונה, אלא די בכך שאשלח קישור לאותו המייל והאדם ילחץ על הקישור (כמו לדוגמא: לקריאת המסמך לחץ כאן).

יהונתן, האם בכך שאתה גורם לאדם, למסור את פרטיו בניגוד לרצונו (בהנחה שאינו מבין במה מדובר), אינך מפר את החוק, כאילו פרצת למחשב שלו?

אם היינו מטעים את אותו אדם, וגורמים לו להתקין תוכנת ריגול, שהייתה חושפת את זהותו, העבירה הייתה יותר חד משמעית. האם שליחת תמונה למישהו, לא נופלת באותה קטגוריה?

גורו,

אני לא פורץ לו למחשב, ההפך: אני משתמש בפרטים שאדם משאיר כאשר הוא גולש בדרך הרגיל (כלומר, מטא-מידע, IP וכדומה) ומאמת אותה מול מידע שיש לי.

אם הייתי מפתה אותו להתקין תוכנת ריגול, היתה יכולה לקום עילה נגדי של "השגת דבר בתחבולה" כיוון שלא גיליתי לו מה המידע שנשמר על אודותיו. במקרה הזה, מדובר במידע שכל גולש מעביר ולא במידע שצריך לקבל הרשאות נוספות או הסכמות על מנת לקבלו.

המקרה יכול להיות דומה למקרה הבא: אדם א' היה אצלי בבית, ונגע במזלג. לאחר שבוע מחשבי נגנב, והגנב הותיר טביעת אצבע; אם אני חושד שמדובר באותו אדם א', אני יכול להשוות בין טביעת האצבע של אדם א', שאני חושד בו לבין הטביעה שיש לי. לעומת זאת, אם אני אחזיק מאגר ביומטרי, אני אפגע בפרטיות.

יונתן, זה יותר דומה לכך שאם מחשבך נגנב ואתה חודש במישהו, תשלח לו מתנת יומהולדת עוגה ומזלג ואח"כ תבקש את המזלג בחזרה ותבדוק עליו טהיעות אצבעות. עדיין לא עבירה.

כלומר שזה שהפנית אותנו מהכתבה שלך בYNET, לאתר שלך, היה כדי לזהות אנשים הקוראים את הכתבה שלך, או לחילופין, לעשות עליהם ניסויים……..

(לצורך הענין, אבהיר כי אני גולש מרשת אלחוטית של חברה עם Class B, מה שאומר שיהיה קצת קשה לזהות אותי באמת, במיוחד כי כל פעם אני מתחבר מחדש)…….